Protección Continua e Inteligente para tu Negocio

Minimiza el impacto con acciones inmediatas. Nuestro equipo experto garantiza tiempos de respuesta optimizados para contener incidentes en el menor tiempo posible. Aprovechamos inteligencia predictiva y detección temprana para mitigar riesgos antes de que afecten tus operaciones, asegurando la continuidad y protección de tu infraestructura crítica.

Respuesta rápida

Acceso a expertos en ciberseguridad sin necesidad de mantener un SOC interno, lo que significa una reducción significativa del tiempo de respuesta ante incidentes de seguridad.

Soporte Continuo

El soporte incluye: Monitoreo 24/7, Reportes periódicos, Análisis de eventos de seguridad, Mejoras continuas en la configuración de seguridad para asegurar una protección constante frente a nuevas amenazas.

Cumplimiento Normativo

El SOC ayuda a las empresas a cumplir con normativas de ciberseguridad como: NIST, CSF, ISO 27001, PCI DSS, HIPAA.

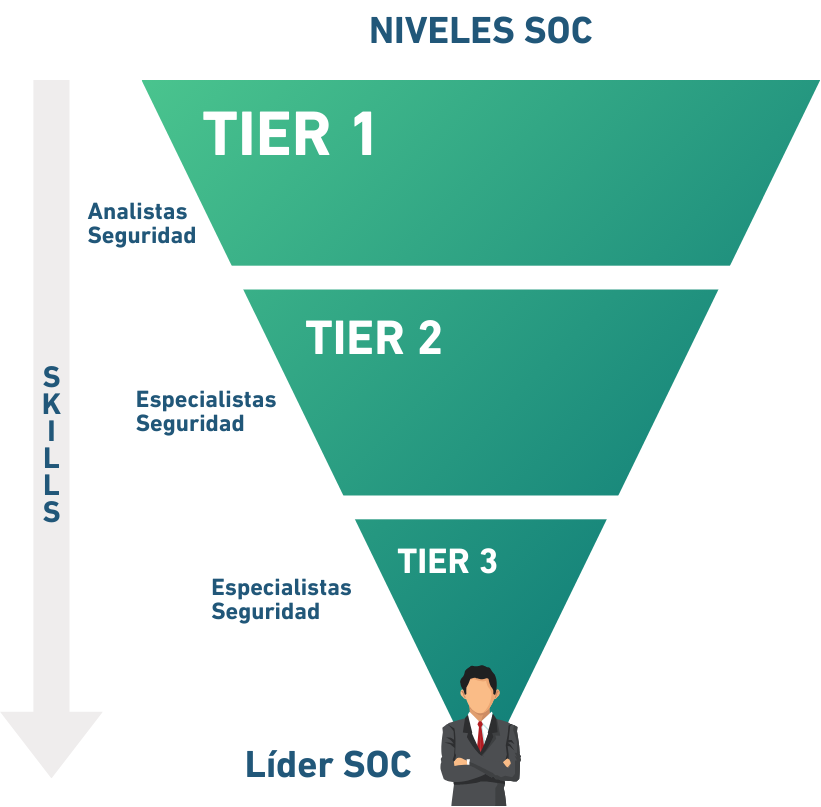

Funciones dentro del SOC

El Centro de operaciones de seguridad (SOC) es una función centralizada dentro de la organización que emplea personas, procesos y tecnología para monitorear y mejorar continuamente la postura de seguridad mientras previene, detecta, analiza y responde a incidentes de ciberseguridad.

El SOC actúa como el centro o puesto de comando central, tomando la telemetría de toda la infraestructura de IT de la organización, incluidas sus redes, dispositivos, y repositorios de información, dondequiera que residan esos activos.

| Tier 1 - Monitoreo/triaje Se analizan los eventos y alarmas detectadas para realizar un diagnóstico que les permita separar los falsos positivos de los potenciales incidentes. Cuando confirman que no se trata de un falso positivo, recopilan tanta información como pueden y escalan el evento al Tier 2. Tier 2 - Análisis Se profundiza en el evento o actividad detectada, para determinar la naturaleza de la amenaza, el impacto y las medidas de contención. Una vez confirmado el incidente se coordina la respuesta para contenerlo y remediarlo. Tier 3 - Inteligencia de amenazas Se buscan amenazas que los sistemas de detección no hayan identificado, analizan TTP´s y realizan tareas de inteligencia de amenazas sobre distintas fuentes externas. En los casos de incidentes complejos, realizan la investigación forense y participan de la respuesta. |

¿Cómo funciona nuestro SOC como servicio?

Protegemos redes, sistemas, aplicaciones y datos críticos, asegurando la continuidad operativa de tu negocio a través de un proceso estratégicamente planificado.

Configuración Inicial

Se integran los sistemas de la empresa con la infraestructura del SOC.

Establecimiento de Reglas de Detección

Se definen políticas y umbrales de alerta para detectar anomalías y amenazas.

Monitoreo Continuo

El SOC supervisa las redes, sistemas y aplicaciones en busca de eventos sospechosos.

Respuesta a Incidentes

Cuando se detecta un incidente, el equipo del SOC toma medidas inmediatas para mitigar el impacto.

Protege tu Negocio Hoy

Contáctanos hoy, no dejes tu seguridad al azar. Con nuestro SOC como servicio, tendrás monitoreo continuo, respuesta inmediata y un equipo de expertos trabajando para proteger lo que más importa: la continuidad y confianza en tu operación.